일회성 점검을 넘어, 지속 검증으로 간다

2021년 8월, 공격자는 SK텔레콤 내부망에 처음 발을 들였습니다. 이후 다수 서버에 악성 프로그램을 설치했고, SK텔레콤이 침해사고를 인지한 시점은 2025년 4월 18일이었습니다.

정부와 개인정보보호위원회 조사 결과를 보면, 공격자는 3년이 넘는 시간 동안 내부에 머물며 거점을 넓혔고, 결국 2025년 4월 이용자 정보를 외부로 유출했습니다.

이 사건이 남긴 가장 큰 교훈은 분명합니다. 공격의 시계와 보안 점검의 시계가 더는 같은 속도로 움직이지 않는다는 사실입니다.

그래서 지금 보안의 질문도 바뀌고 있습니다.

‘침투테스트를 했는가’가 아니라, ‘공격의 속도에 맞춰 계속 검증하고 있는가’가 더 중요해졌습니다.

연 1회 점검은 결국 지나간 시점의 사진 한 장에 가깝습니다. 그 사이 시스템은 바뀌고, 외부 연결 지점은 늘고, 공격자는 새로운 경로를 찾아냅니다.

침투테스트 상시 시대란 매일 모든 시스템을 무작정 두드리자는 뜻이 아니라, 핵심 자산을 중심으로 검증이 끊기지 않게 돌아가는 체계를 만들자는 뜻입니다.

caption - 침투테스트 상시 시대에는 자동화된 도구와 함께 전문가 협업이 필요하다. (Gemini 제작)

우선 정부의 규제가 이 방향으로 변화하고 있습니다.

정부는 2025년 10월 범부처 정보보호 종합대책에서 공공·금융·통신 등 1,600여 개 IT 시스템을 일제+상시로 점검하고, 모의해킹 훈련과 화이트해커를 활용한 상시 점검 체계를 구축하겠다고 밝혔습니다.

특히 통신사에는 실제 해킹 방식으로 강도 높은 불시 점검을 추진하겠다고 했습니다. 금융위원회도 같은 해 7월 금융권 침해사고 재발방지 대책에서 9월부터 전 금융권을 대상으로 블라인드 모의해킹을 실시하겠다고 발표했습니다. 점검을 이벤트가 아니라 운영으로 바꾸겠다는 뜻입니다.

일회성 침투테스트는 한계가 분명합니다.

첫째, 예측 가능합니다. 날짜를 정해 놓고 준비된 상태에서 받는 테스트는 실제 공격자의 우회 경로, 운영 실수, 권한 오남용을 충분히 드러내기 어렵습니다.

둘째, 그날의 스냅샷만 보여줍니다. 자산, 계정, 외부 노출 면은 계속 변하는데 보고서는 그 순간만 담습니다.

셋째, 발견과 조치가 쉽게 끊깁니다. 취약점을 찾고도 고치고 다시 확인하는 루프가 이어지지 않으면 보안 수준은 오래 유지되지 않습니다. 그래서 정부는 불시 점검을, 금융당국은 블라인드 모의해킹을 꺼내 들은 것입니다.

해외는 이미 오래전부터 상시 침투테스트 시대로 움직였습니다.

미국 CISA의 CDM(Continuous Diagnostics and Mitigation) 프로그램은 이름 그대로 연방기관의 보안 상태를 지속적으로 진단하고 완화하는 체계입니다.

유럽중앙은행은 2025년 ‘위협정보 기반 윤리적 레드팀 테스트 유럽 프레임워크(TIBER-EU, Threat Intelligence-Based Ethical Red Teaming)’를, 유럽연합의 ‘디지털 운영 복원력 법(DORA, Digital Operational Resilience Act)’에서 요구하는 ‘위협 주도형 침투테스트(TLPT, Threat-Led Penetration Testing)’ 기준에 맞춰 정비했습니다.

쉽게 말해, 실제 위협정보를 바탕으로 금융회사를 더 현실적으로 시험하는 제도를 다듬은 것입니다. 영국 중앙은행도 ‘핵심 금융 인프라 대상 사이버 보안 평가 체계(CBEST, Critical National Infrastructure Banking Supervision and Evaluation Testing)’와 ‘금융서비스 대상 모의 표적공격 및 대응 평가(STAR-FS, Simulated Targeted Attack and Response for Financial Services)’를 통해, 금융회사가 실제 공격과 비슷한 시나리오로 보안 통제를 점검하도록 하고 있습니다. 이름은 다르지만 방향은 같습니다. 해마다 한 번 점검하는 방식에서 벗어나, 실제 공격에 맞춰 계속 검증하는 체계로 옮겨가고 있는 것입니다.

한국의 규제 변화

규제/제도명 | 적용 대상 | 핵심 요건 | 점검 주기 |

|---|---|---|---|

범부처 정보보호 종합대책 | 공공·금융·통신 핵심 IT 시스템 약 1,650개(공식 발표상 1,600여 개) | 공공기관 288개, 행정기관 152개, 금융업 261개, ISMS 인증기업 949개 대상 즉시 보안 점검. 통신사에는 실제 해킹 방식의 불시 점검 추진. 모의해킹 훈련과 화이트해커 활용 상시 점검 체계 구축. ISMS·ISMS-P는 현장심사 중심으로 전환하고 중대 결함 시 인증 취소까지 추진 | 상시 + 즉시 전수 점검 |

금융권 침해사고 재발방지 대책 | 전 금융권 | 2025년 7월 SGI서울보증 사고 이후 마련. 전 금융권 자체점검, 금감원 현장점검, 9월부터 금감원·금보원 합동 블라인드 모의해킹 실시. 랜섬웨어 대응, 백업 체계, 해킹 방어체계 점검 강화 | 2025년 9월부터 즉시 시행 |

금융권 블라인드 모의해킹 훈련 | 전 금융권(은행·보험·증권·저축은행·상호금융·전자금융사 등) | 공격 일시와 대상 회사를 사전에 알리지 않고 불시 훈련. 금융보안원 RED IRIS팀이 서버 침투와 디도스(DDoS) 대응 능력 등을 점검. 2025년에는 9월 4일~10월 31일, 전 권역 대상으로 확대 시행 | 2025년 기준 2개월 집중 시행 |

전자금융기반시설 취약점 분석·평가 | 금융회사 178개사(2026년 기준) | 종합점검, 단독점검, 공개용 홈페이지 점검으로 운영. 2026년 평가 기준은 15개 분야 869개 항목으로 확대. 모바일앱, 클라우드, 홈페이지 등 점검 범위 확장 | 연 1회 |

글로벌 빅테크도 이미 상시 취약점 검증을 기본값으로 놓고 움직입니다.

구글은 2014년부터 Project Zero라는 전담 연구조직을 두고, 연구자들의 시간을 100% 취약점 발굴과 구조적 보안 개선에 투입해 왔습니다. 구글은 2024년 한 해에만 취약점 보상 프로그램을 통해 전 세계 600명 이상 연구자에게 1,200만 달러에 가까운 보상금을 지급했습니다. 생성형 AI 관련 버그바운티도 별도로 운영하며 150건이 넘는 제보를 받았습니다.

마이크로소프트는 2018년부터 AI 레드팀을 운영해 왔습니다. 2025년에는 버그바운티 프로그램을 통해 1,700만 달러를 지급하며 외부 연구자들과 함께 취약점 발굴을 강화했습니다. 또 ‘제로데이 퀘스트(Zero Day Quest)’를 통해 클라우드와 AI 분야의 고위험 취약점을 집중적으로 찾았고, ‘보안 미래 구상(SFI, Secure Future Initiative)’ 진행 보고서에서는 이 과정에서 새 취약점 180건을 선제적으로 발견해 대응했다고 밝혔습니다.

여기에 AI가 사이버 공격의 속도를 더 끌어올리고 있습니다.

엔트로픽(Anthropic)은 2025년 8월 위협 인텔리전스 보고서에서, 클로드코드(Claude Code)가 정찰, 자격증명 수집, 네트워크 침투를 자동화하는 데 쓰이며 여러 국제 조직을 상대로 한 데이터 갈취 작전에 악용됐다고 공개했습니다.

보고서에는 기술 수준이 높지 않은 공격자도 AI 도움을 받아 랜섬웨어를 개발·판매하는 사례가 담겼습니다. 그리고 2026년 1월 추가 평가에서는 현재 클로드 모델이 수십 대 규모의 네트워크에서 표준 오픈소스 도구만으로 다단계 공격에 성공할 수 있는 수준까지 올라왔다고 설명했습니다.

AI는 해킹을 완전히 새로 만드는 마법이 아니라, 공격 준비와 실행의 문턱을 낮추고 속도를 높이는 가속기 역할을 하고 있는 것입니다.

이런 환경에서는 수비 방식을 바꿔야 합니다. 상시 침투테스트는 매일 모든 시스템을 뒤흔드는 것이 아닙니다.

먼저 외부에 노출된 시스템, 중요 데이터, 인증 체계, 협력사 연계 구간 같은 위험이 큰 대상을 항상 최신 상태로 파악해야 합니다. 그 위에 정기 침투테스트, 블라인드 테스트, 레드팀, 버그바운티 등을 겹겹이 얹어야 합니다.

그리고 가장 중요한 마지막 단계는 조치 후 재검증입니다. 찾고 끝나는 테스트가 아니라, 찾고 고치고 다시 확인하는 루프여야 합니다.

물론 현실적으로 모든 기업이 내부에 전담 레드팀을 꾸릴 수 있는 것은 아닙니다. 구글이나 마이크로소프트처럼 상시로 공격 시나리오를 설계하고, 취약점을 찾고, 재검증까지 수행하는 조직을 두려면 인력과 예산, 운영 경험이 모두 필요합니다. 특히 보안 전담 인력이 많지 않은 기업, 중견·중소기업, 빠르게 서비스를 운영해야 하는 기업일수록 이런 체계를 혼자 만들기 어렵습니다.

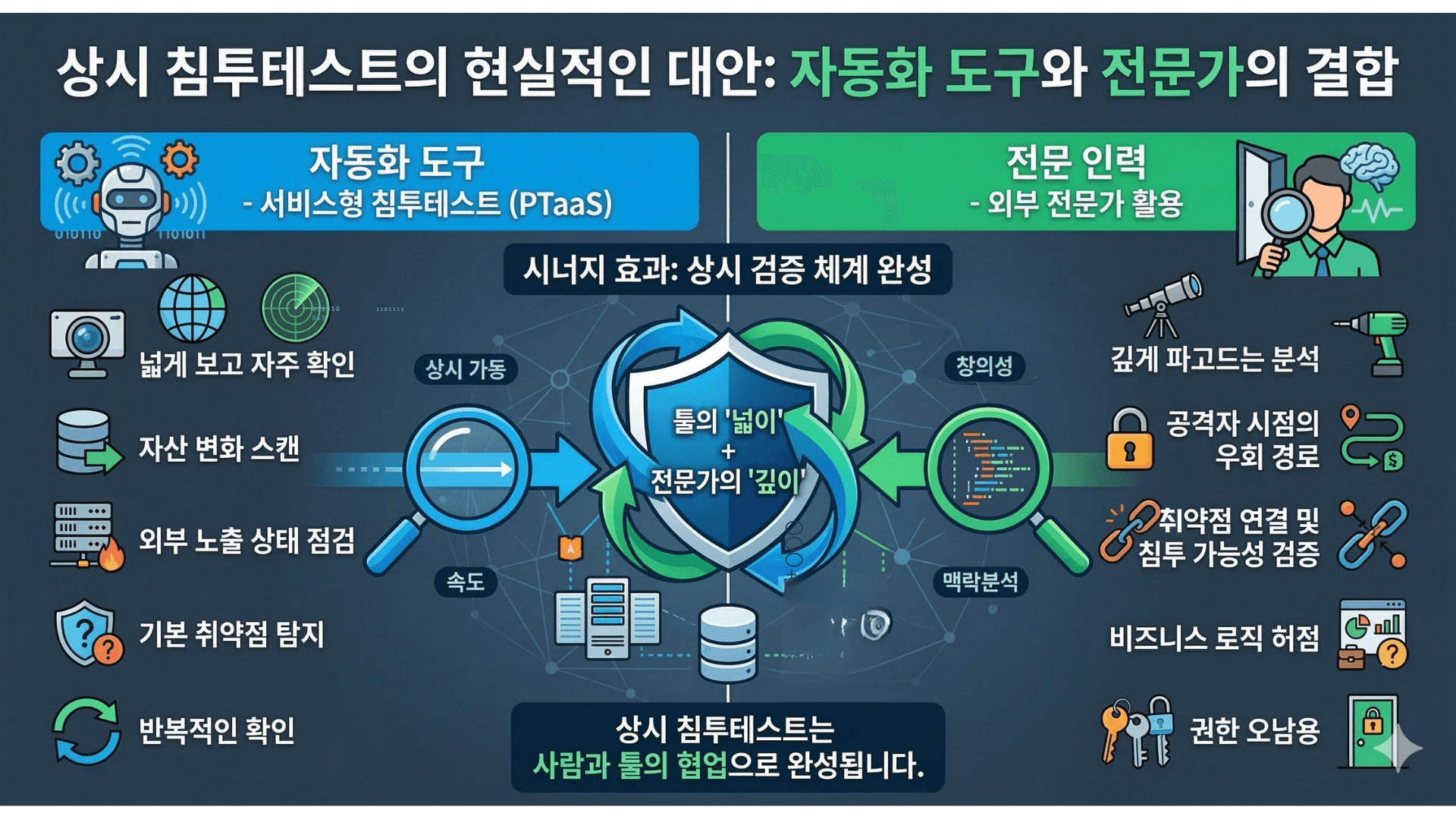

그렇다고 상시 검증을 포기할 수는 없습니다. 이럴 때 현실적인 대안이 바로 외부 전문가 활용과 서비스형 침투테스트(Pentest as a Service, PTaaS) 입니다. 상시 침투테스트는 사람만으로도, 툴만으로도 완성되지 않습니다.

caption - 자동화 도구와 전문가의 결합 (Gemini 제작)

자동화된 도구는 넓게 보고 자주 확인하는 데 강합니다. 자산 변화, 외부 노출 상태, 기본 취약점, 반복 확인이 필요한 영역을 빠르게 훑어낼 수 있습니다. 반면 전문 인력은 깊게 파고드는 데 강합니다. 공격자의 시선으로 우회 경로를 찾고, 여러 약점을 연결해 실제 침투 가능성을 검증하며, 비즈니스 로직의 허점이나 권한 오남용처럼 맥락이 필요한 문제를 찾아냅니다. 쉽게 말해, 툴은 넓게 보고, 전문가는 깊게 봅니다. 상시 검증 체계가 제대로 작동하려면 이 둘이 함께 돌아가야 합니다.

필요한 시점마다 전문가의 도움을 받아 침투테스트를 수행하고, 결과를 한 번 보고서로 끝내지 않고 반복 점검과 재검증까지 이어가는 방식입니다. 내부에 큰 레드팀을 두지 못하는 기업도 외부 전문성을 활용해 상시 검증 체계에 가까운 운영 모델을 만들 수 있습니다.

중요한 것은 조직 형태가 아니라 검증의 지속성입니다. 내부 역량이 부족하다면 전문가와 서비스를 활용해 점검-조치-재검증의 루프를 끊기지 않게 만드는 것이 더 현실적이고 효과적인 해법입니다.

Popular Articles